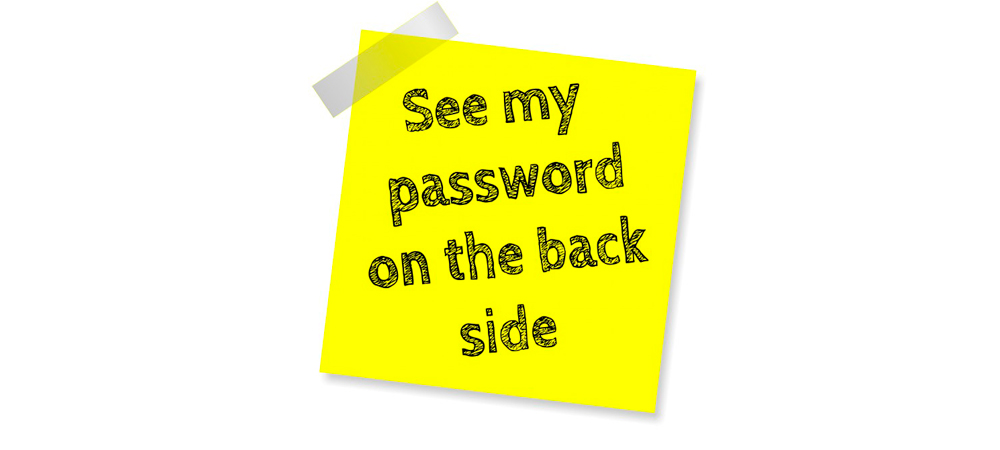

Recientemente, una de las autoridades de control de protección de datos en España, la Autoridad Catalana de Protección de Datos (en adelante ACPD), se ha pronunciado, a través de una resolución a su procedimiento sancionador 22/2017, poniendo en jaque una práctica altamente extendida en nuestra sociedad: la anotación de contraseñas de acceso a nuestra información, en un soporte físico a la vista de terceros.

En una era de los medios digitales como la actual, en la cual las contraseñas de acceso a la información almacenada en nuestros ordenadores, correos electrónicos y otros servicios, configuran nuestro llavero virtual y cuando la confianza en nuestra memoria entra en juego, ¿quién no ha optado, en alguna ocasión, por un “cómodo” almacenamiento escrito de las contraseñas en aras de evitar hacer uso del molesto “¿Ha olvidado su contraseña?”.

Por todos es sabido que este método de almacenamiento de las contraseñas no es el más adecuado en lo que a seguridad de los datos de carácter personal se refiere. Sin embargo, la ACPD va un paso más allá, al considerar que esta práctica supone un acto de vulneración de una de las medidas de seguridad contempladas en el Título VIII del Real Decreto 1720/2007, de 21 de diciembre, por el que se aprueba el Reglamento de desarrollo de la Ley Orgánica de Protección de datos (en adelante, RDLOPD y LOPD).

En concreto, supondría la vulneración de la medida de seguridad prevista en el capítulo III, artículo 93.3 del RDLOPD: “Identificación y autenticación” que se pronuncia en los siguientes términos: «3. Cuando el mecanismo de autenticación se base en la existencia de contraseñas, debe haber un procedimiento de asignación, distribución y almacenamiento que garantice su confidencialidad e integridad”

Tal y como indica la resolución mencionada, a ojos de la ACPD, durante la tramitación del procedimiento sancionador, quedó suficientemente acreditada la vulneración de la medida de seguridad descrita; lo cual es constitutivo de una infracción de carácter grave prevista en el artículo 44.3.h de la LOPD, que tipifica como tal: «H) Mantener los ficheros, locales, programas o equipos que contengan datos de carácter personal sin las debidas condiciones de seguridad que se determinen por vía reglamentaria.«

Sin embargo, hemos de tener en cuenta que la resolución hace referencia a la vulneración de una medida de seguridad que, como tal, ya no se contempla en el nuevo Reglamento Europeo de Protección de Datos (en adelante, RGPD) así como en el Proyecto de Ley Orgánica de Protección de Datos (en adelante, PLOPD) como consecuencia de la desaparición del catálogo de medidas de seguridad desarrollado en el capítulo VIII del RDLOPD.

No obstante, y en virtud del principio de responsabilidad proactiva, elemento esencial introducido en el RGPD y PLOPD, y que conlleva la aplicación de todas aquellas medidas de seguridad apropiadas a fin de garantizar y poder demostrar que el tratamiento que se lleva a cabo es conforme con la normativa que será plenamente exigible a partir de mayo de 2018, consideramos que esta medida técnica de seguridad es básica y necesaria en todo tratamiento de datos automatizado.

¿Por qué?

Tal y como hemos indicado en otras ocasiones, como usuarios hemos de tener cierta diligencia en la custodia de los datos personales que almacenamos. De este deber de custodia se deriva la necesidad de establecer una barrera de seguridad adecuada que proteja esa información, en aras de evitar el impacto negativo que puede causar un acceso o un uso no autorizado de esos datos. Por ello, consideramos necesario invertir el tiempo y esfuerzo necesario no sólo en generar una contraseña segura, sino en establecer un mecanismo adecuado para su custodia.

Podemos concluir, indicando que de nada sirve utilizar los mejores métodos de cifrado de la información que almacenamos en nuestros dispositivos electrónicos, si nos olvidamos de proteger la puerta de entrada a la misma, por ejemplo, anotando la contraseña en cualquier soporte en papel y al alcance de malintencionados usuarios.